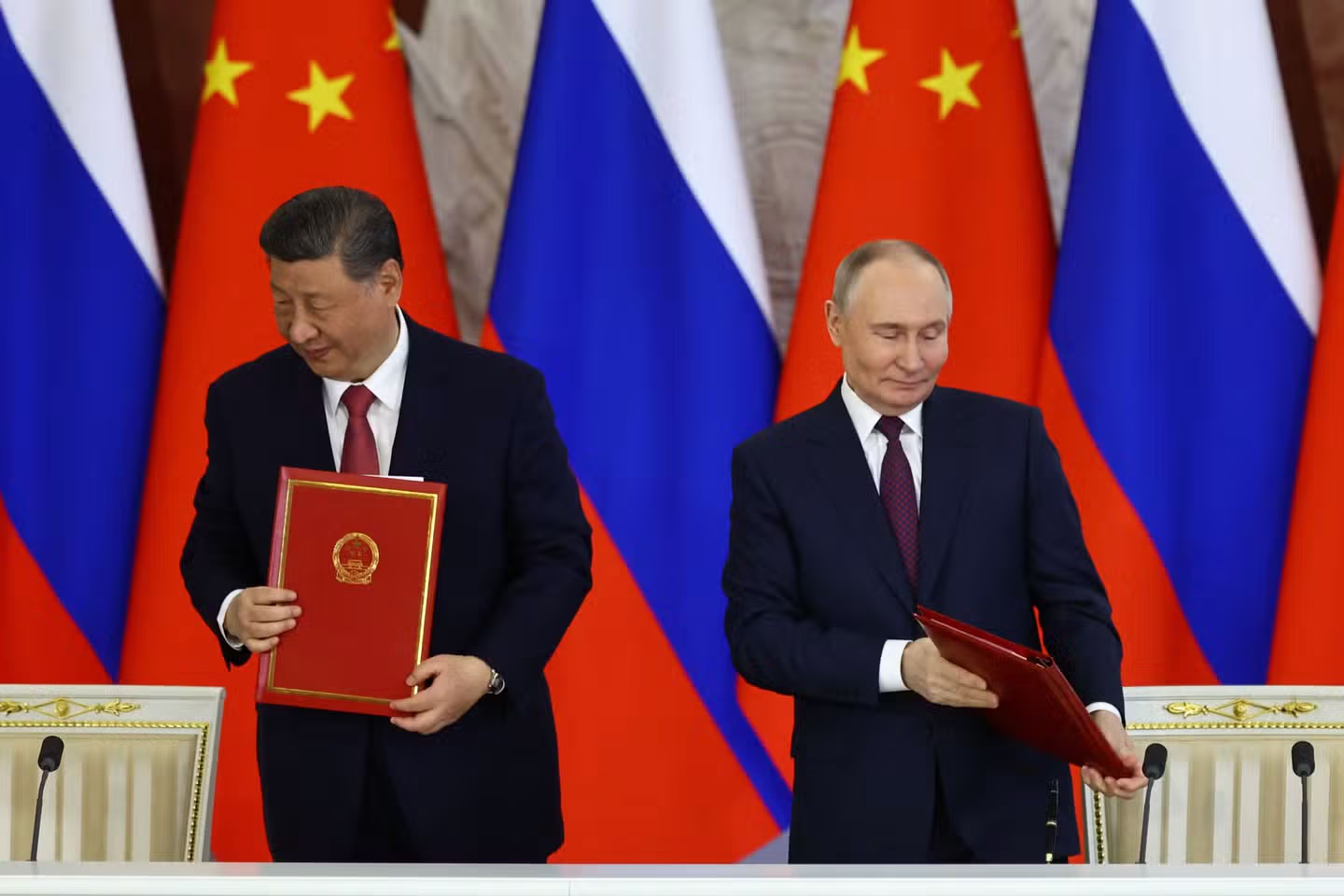

После вторжения в Украину Россия оказалась в растущей зависимости от Китая — в экономике, технологиях и политической поддержке. Пекин и Москва публично заявляют о «партнерстве без границ» и координации усилий против Запада. Но за фасадом союзничества скрываются иные реалии: китайские кибергруппы системно атакуют российские военные и государственные структуры, стремясь получить доступ к секретной информации.

С начала вторжения в Украину китайские хакерские группы, связанные с государством, регулярно атакуют российские компании и госучреждения, пытаясь получить доступ к военной информации. Особенно интенсивными эти атаки стали в мае 2022 года — всего через несколько месяцев после начала войны.

Несмотря на риторику «стратегического партнерства», Китай продолжает рассматривать Россию как уязвимую мишень. Так, в 2023 году группа под названием Sanyo использовала поддельные адреса российской инжиниринговой компании, чтобы получить данные о ядерных подлодках, сообщили исследователи TeamT5. Группа была связана с Пекином.

Эксперты указывают на главный мотив: в отсутствие собственного боевого опыта Народно-освободительная армия Китая стремится извлечь максимум из наблюдения за действиями России в Украине — от тактики до уязвимостей западных вооружений. «Китай, скорее всего, пытается получить разведданные о российской операции, ее вооружениях и геополитических решениях», — поясняет Че Чанг из TeamT5.

Насколько успешны эти атаки, доподлинно неизвестно: Москва их не признает. Однако утечка засекреченного документа ФСБ подтверждает, что в российских спецслужбах осознают масштаб угрозы. В документе Китай назван «противником», а основными объектами его интереса названы военные технологии, включая беспилотники и программное обеспечение, используемое в боевых условиях.

Не до конца союзники

Союз, обреченный на асимметрию

Почему стратегическое сближение с Китаем ведет к новой зависимости России

Российские спецслужбы предупреждают о китайской угрозе на фоне стратегического союза

За риторикой «безграничного партнерства» скрываются шпионаж, конкуренция в Арктике и страх перед историческим реваншем Пекина

ФСБ выражает обеспокоенность растущей зависимостью России от Китая — в энергетике и технологиях — на фоне разрыва с Западом. Эта реальность вступает в противоречие с публичной риторикой о «партнерстве без границ».

Аналитики отмечают, что уровень недоверия между сторонами высок. Кремль не стремится делиться с Пекином всей полученной в Украине информацией, включая ошибки, слабости и уязвимости. По мнению Итая Коэна из Palo Alto Networks, «война изменила приоритеты разведки как для Китая, так и для России». Тайвань, остающийся потенциальным очагом конфликта с Западом, делает этот интерес особенно острым.

По данным Palo Alto Networks, китайская группа взломала структуры, связанные с «Ростехом», чтобы получить информацию о спутниковой связи, РЭБ и радарах. Другие хакеры использовали уязвимости Microsoft Word для проникновения в российскую авиационную и государственную инфраструктуру.

Сигналы, что атаки координируются на государственном уровне, подтверждаются рядом случаев. В 2023 году Positive Technologies зафиксировала атаки с применением Deed RAT — вредоносного ПО, считающегося «внутренней разработкой» Пекина. Этот инструмент недоступен на черном рынке и используется только избранными прокитайскими группами, что делает его трудновыявляемым и эффективным для скрытого шпионажа.

Хотя Китай традиционно атакует структуры в США и ЕС, с февраля 2022 года его интерес сместился в сторону России. По словам Че Чанга, его команда фиксирует активность нескольких китайских групп, в том числе Mustang Panda — одной из наиболее активных хакерских организаций Китая.

О происхождении группы известно мало, но она, по наблюдениям экспертов, часто сопровождает инвестиционные проекты Китая в Африке и Юго-Восточной Азии в рамках инициативы «Один пояс — один путь». Как объясняет Рафа Пиллинг из Sophos, атаки происходят в тех регионах, где Китай продвигает свои политические и экономические интересы — и Россия не стала исключением

С начала войны Mustang Panda расширила географию атак, включая правительственные структуры в России и ЕС. В 2022 году, по данным TeamT5, она нацелилась на российских военных и погранслужбу вблизи китайско-сибирской границы. «Все группы, атакующие Россию, стремятся к получению политической и военной информации», — говорит Пиллинг. «Это важнейший инструмент разведки Пекина».

Mustang Panda давно интересует США. В январе Минюст и ФБР сообщили, что ее вредоносные программы заразили тысячи систем, включая правительственные учреждения в Европе и Азии. В обвинительном заключении группа названа напрямую аффилированной с китайским государством.

Еще одна активная группа — Slime19. По словам Чанга, она ведет атаки на органы власти, энергетический сектор и оборонную промышленность России.

Формально Китай и Россия подписывали соглашения о ненападении в киберпространстве — в 2009 и 2015 годах. Однако еще тогда аналитики отмечали: это были скорее символические жесты. Фактически, китайские атаки начались задолго до войны. В 2021 году была зафиксирована атака на российских разработчиков подводных лодок. Но именно полномасштабное вторжение России в Украину спровоцировало резкий рост активности.

«Мы зафиксировали всплеск уже в первые месяцы войны, — говорит Коэн. — И это происходило на фоне публичных заверений в дружбе между Пекином и Москвой».